파일 해시를 얻는 것이 매우 유용 할 수 있습니다. 예를 들어, 백업 된 파일이 손상되거나 수정되지 않았는지 (프로세스 전후에 해시를 생성하여) 확인하거나 중요한 파일을 조작 한 사람이 없는지 확인하는 데 사용할 수 있습니다.

다운로드 사이트에서도 볼 수 있지만 사용에는 제한이 있습니다. 그 이유는 간단합니다. 공격자가 다운로드 파일을 변경하면 웹 사이트도 손상 될 가능성이 있습니다. 이것은 이론적으로 적어도 사이트에 표시된 파일 해시가 새로운 악성 버전의 다운로드에 맞게 수정되었음을 의미 할 수 있습니다.

Windows 쉘 확장 HashTab에서 Nirsoft의 HashMyFiles, File Check MD5 및 MD5 Check Utility에 이르기까지 과거에는 상당수의 해싱 관련 프로그램을 검토했습니다.

Windows PowerShell을 사용하여 파일 해시 가져 오기

Windows 컴퓨터에서 파일의 해시를 빠르게 생성해야하는 경우 PowerShell을 사용할 수도 있습니다.

해시 프로그램의 일부만큼 편안하지는 않지만 타사 소프트웨어가 필요하지 않은 기본 구현입니다. 예를 들어 제한된 환경이나 이러한 프로그램을 다운로드 할 수있는 인터넷 연결이없는 경우에 유용합니다.

해시 생성은 PowerShell 4.0에 통합되었습니다. Windows 8.1 및 Windows Server 2012 R2에 포함되어 있으며 Windows 7 서비스 팩 1, Windows Server 2012 및 Windows Server 2008 R2 서비스 팩 1에서도 사용할 수 있습니다.

- Windows 키를 누르고 PowerShell을 입력 한 다음 Enter 키를 눌러 시작하십시오.

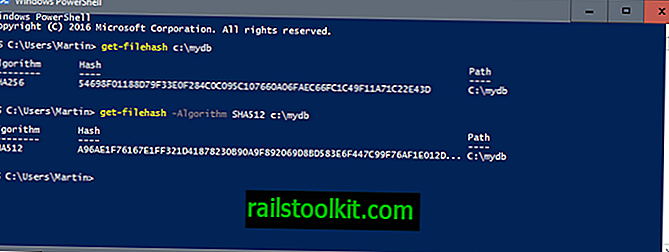

기본 명령은 get-filehash FILEPATH입니다 (예 : get-filehash c : \ test.txt) .

Get-FileHash는 기본적으로 Sha256 알고리즘을 사용합니다. 대신 -Algorithm 매개 변수를 사용하여 다른 알고리즘을 지정할 수 있습니다.

SHA1, SHA256, SHA384, SHA512, MACTripleDES, MD5, RIPEMD160이 지원됩니다.

MD5 및 SHA1은 더 이상 안전한 것으로 간주되지 않지만 여전히 지원됩니다.

따라서 Sha512 해시를 생성하려면 get-filehash -Algorithm Sha512 c : \ test.txt 명령을 사용하십시오 .

기본 경로 옵션 대신 -LiteralPath 또는 -InputStream을 사용할 수도 있습니다.

- LiteralPath : get-filehash -LiteralPath-알고리즘 SHA512 c : \ test.txt.

- InputStream get-filehash -InputStream-알고리즘 SHA512 스트림.

path와 literalpath의 핵심 차이점은 literalpath는 와일드 카드를 지원하지 않으며 입력 한 그대로 사용한다는 것입니다.

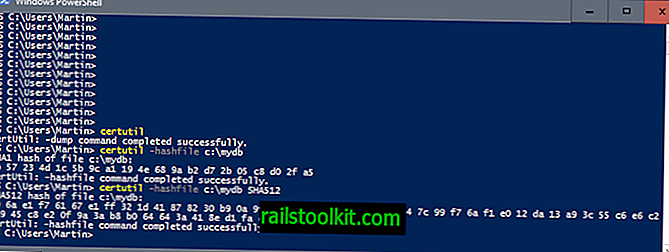

CertUtil

CertUtil은 파일의 해시를 계산하는 데 사용할 수있는 또 다른 기본 Windows 프로그램입니다. 명령 프롬프트에서 또는 PowerShell을 사용하여 프로그램을 실행할 수 있습니다.

기본 명령은 certutil -hashfile PATH입니다 (예 : certutil -hashfile c : \ example.txt) .

해시 알고리즘도 지정할 수 있습니다. MD2, MD4, MD5, SHA1, SHA256, SHA384, SHA512가 지원됩니다. 기본 알고리즘은 MD5입니다.

다른 해시 알고리즘을 사용하려면 명령 뒤에 certutil -hashfile c : \ example.txt SHA512와 같이 지정하십시오 .

닫는 단어

스크립트의 명령을 사용하여 한 번의 작업으로 여러 파일의 해시를 계산할 수 있습니다. 두 가지 기본 도구 인 get-filehash 및 certutil은 Windows에서 빠른 해시 계산 및 스크립트 사용에 매우 유용합니다. (Genbeta (스페인어)를 통해)