구글은 지난주 공개 퍼블릭 DNS 서비스 구글 퍼블릭 DNS에 프라이버시 기능 DNS-over-TLS에 대한 지원을 추가했다고 밝혔다.

Google은 많은 인터넷 회사가 DNS 악 대차에 뛰어 들기 시작한 2009 년에 Google 퍼블릭 DNS를 시작했습니다. 시만텍은 2018 년에 노턴 커넥트 세이프 (DNS)를 중단 한 반면, 클라우드 플레어, 베리사인, 쿼드 9 DNS 또는 애드 가드 DNS와 같은 일부 기업은 최근 DNS 서비스를 시작했다.

구글은 자사의 서비스가 "세계 최대의 퍼블릭 도메인 네임 서버 (DNS) 재귀 해결 자"라고 주장한다. 도메인 이름을 인터넷 통신에 필요한 IP 주소로 바꿉니다.

DNS-over-TLS 및 DNS-over-HTTPS는 암호화를 사용하여 DNS 요청을보다 비공개로 만드는 두 가지 방법입니다. 두 구현의 주요 차이점 중 하나는 사용되는 포트입니다. DNS-over-TLS는 포트 853, DNS-over-HTTPS는 표준 HTTPS 포트 443을 사용합니다.

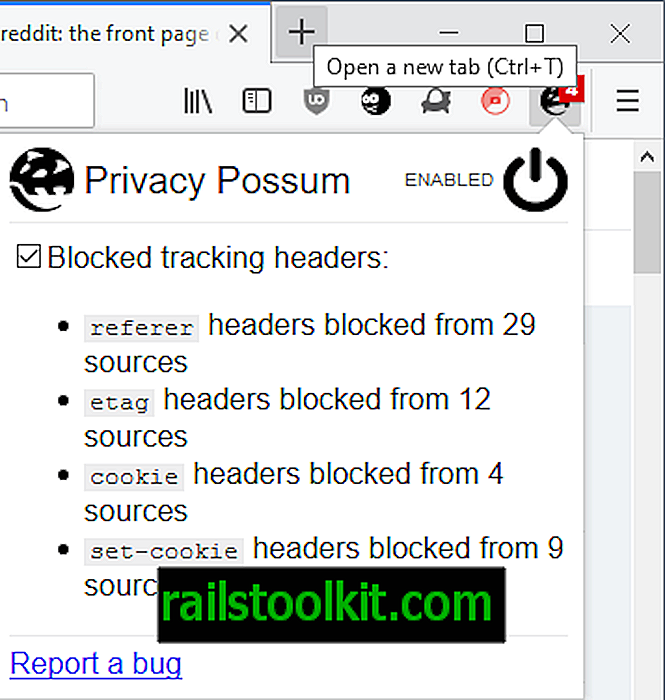

Mozilla는 최신 Firefox 버전에서 이미 DNS-over-HTTPS를 실험하기 시작했으며 다른 브라우저 제작자와 DNS 제공 업체도 이러한 개인 정보 보호 기능을 지원하기 시작할 것입니다.

Google은 RFC7766에 요약 된 DNS-over-TLS 사양과 구현 개선을위한 제안을 구현했습니다. Google의 구현은 TLS 1.3을 사용하며 TCP 빠른 열기 및 파이프 라이닝을 지원합니다.

대부분의 전문가는 아마도 개인 정보 보호 및 보안을 향상시키기 위해 DNS를 암호화하는 것 (예 : 훼손 등)에 동의 할 것입니다.

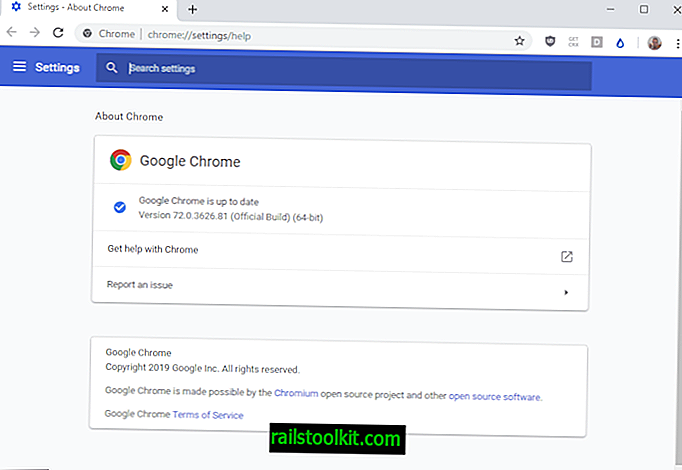

현재 Google 구현의 주요 문제는 광범위하게 사용할 수 없다는 것입니다. 공식적으로 당시에 만 Android 9 장치에서 지원되며 Linux 용으로 간단하게 해결됩니다.

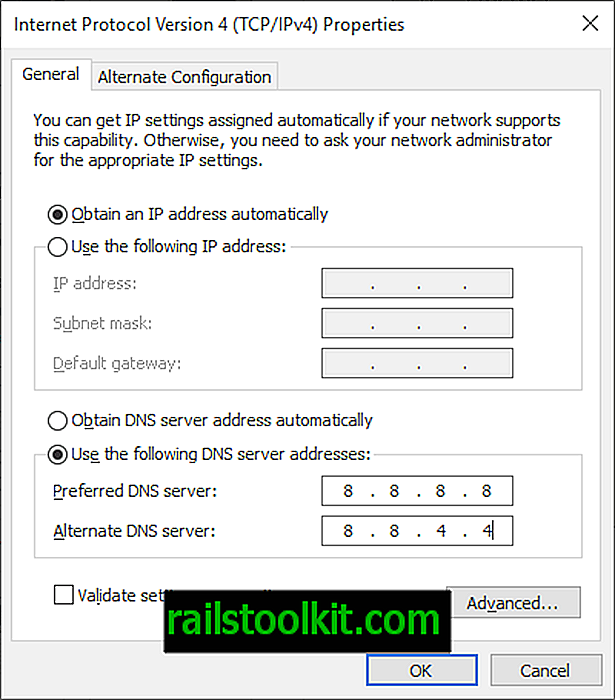

Google의 구현 가이드 라인은 운영 체제가 기본적으로 DNS-over-TLS를 지원하지 않는 Windows 및 Mac OS X에 대한 주요 내용입니다. 현재 지원을 추가 할 수있는 유일한 옵션은 Google에 따라 프록시 확인자를 설정하는 것입니다.

Windows 사용자는 DNS 트래픽을 암호화하기 위해 Simple DNSCrypt와 같은 것을 사용할 수 있습니다

닫는 단어

Google DNS를 사용하는 사용자는 기기에서 지원되거나 프록시를 사용하여 설정 한 경우 Google의 DNS-over-TLS 구현의 이점을 이미 누리고 있습니다. Google을 신뢰하지 않거나 모든 DNS 트래픽을 Google로 전송하지 않으려는 사용자는 암호화로 인해 변경되지 않으므로 Google 퍼블릭 DNS를 사용하지 않습니다.

지금 당신은 : 어떤 DNS 공급자를 사용합니까? 그 이유는 무엇입니까?